如果你有几十台分散在各地的 Windows 电脑需要管理,又不想忍受商业远控软件(如 TeamViewer、向日葵)的限速、高昂收费和设备数量限制,那么开源的 MeshCentral 绝对是你的终极选择。

MeshCentral 是一款强大的集中式计算机管理系统(RMM)。只要在被控端安装一个极轻量的后台代理(Agent),你就能通过一个统一的网页后台,无感地进行远程桌面控制、后台命令行操作(CMD/PowerShell)以及文件传输。

但在国内家庭宽带(HomeLab)环境下,我们通常会面临两个痛点:1. 没有固定的公网 IP;2. 运营商封禁了标准的 443 HTTPS 端口。 本文将手把手教你如何利用 Docker(配合 iStoreOS/DPanel 环境),结合 Cloudflare 的动态域名解析(DDNS)和非标准端口(8443),完美跨越这些网络障碍,打造属于你自己的私有化远程控制中心。

准备工作

在开始之前,请确保你具备以下条件:

- 一台运行 Docker 的本地服务器(例如 iStoreOS 软路由或群晖 NAS)。

- 一个属于你自己的域名(假设为

mc.yourdomain.com)。 - 域名已托管至 Cloudflare,并通过 DDNS 绑定了你家路由器的动态公网 IP。

第一步:编写 Docker Compose 配置文件

我们将使用原作者官方维护的最新镜像。在此有一个非常容易踩坑的地方:许多低功耗 CPU(如 J1900)不支持 AVX 指令集,直接拉取最新版 MongoDB 会导致无限重启。 完美的解决办法是指定使用 mongo:4.4 版本。

在你的 Docker 面板(如 DPanel、Portainer)或通过命令行,新建一个 docker-compose.yml 文件:

YAML

services:

mongodb:

image: mongo:4.4 # 避开 MongoDB 5.0+ 的 AVX 指令集限制,极其稳定

container_name: meshcentral-db

restart: always

volumes:

- ./mesh_db:/data/db

meshcentral:

image: ghcr.io/ylianst/meshcentral:latest

container_name: meshcentral

restart: always

depends_on:

- mongodb

ports:

- "4430:443" # 将容器内部的 443 映射到本地主机的 4430 端口

environment:

- HOSTNAME=mc.yourdomain.com # 【必改】替换为你的真实域名

- REVERSE_PROXY=true # 启用反向代理支持

- REVERSE_PROXY_TLS_PORT=8443 # 【关键】声明外部通过 8443 端口访问

- IFRAME=false

- ALLOW_NEW_ACCOUNTS=true # 允许注册,首次登录后务必改回 false

- WEBRTC=true # 开启 WebRTC,极大提升远控画面流畅度

- USE_MONGODB=mongodb://mongodb:27017/meshcentral

volumes:

- ./mesh_data:/opt/meshcentral/meshcentral-data

- ./mesh_files:/opt/meshcentral/meshcentral-files

- ./mesh_backups:/opt/meshcentral/meshcentral-backups

确认无误后,启动并运行该编排项目。

第二步:Cloudflare 与路由器端口转发设置

由于 443 端口被封,我们利用 Cloudflare 支持的 8443 端口来进行 HTTPS 流量代理。

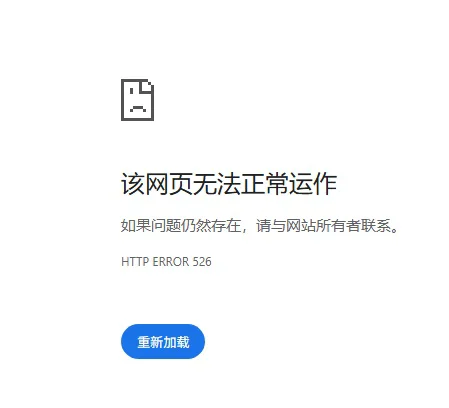

1. Cloudflare 设置

- 登录 Cloudflare,确保你的域名

mc.yourdomain.com的 A 记录指向了你的公网 IP,并且 必须开启代理状态(点亮那朵小黄云)。 - 修复 526 错误: 在左侧菜单找到 SSL/TLS -> 概述,将加密模式修改为 “完全 (Full)”。(注意:千万不要选“完全(严格)”,因为我们的 Docker 内部是自签发证书,严格模式会导致 Cloudflare 报 526 SSL 验证错误)。

2. 路由器端口转发

进入你家主路由(或 iStoreOS)的防火墙设置,添加一条端口转发规则:

- 外部端口:

8443 - 内部 IP: 运行 Docker 的那台机器的局域网 IP

- 内部端口:

4430 - NAT 环回 (Loopback): 务必勾选开启,确保你在局域网内也能通过域名访问。

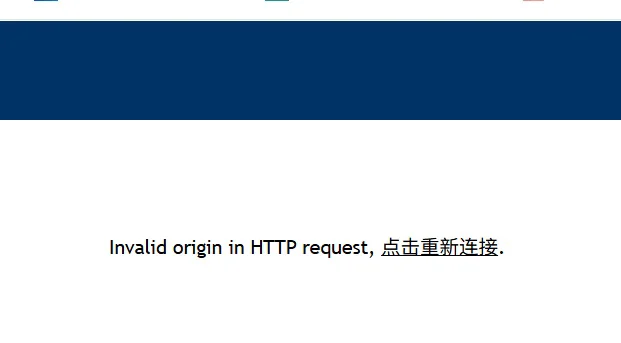

第三步:修复 “Invalid origin in HTTP request” WebSocket 报错

此时如果你访问 https://mc.yourdomain.com:8443,大概率会看到蓝色的 MeshCentral 界面。但是一旦尝试登录,系统就会无情地将你踢出,并提示 Invalid origin in HTTP request。

这是因为 MeshCentral 拥有严格的防跨站劫持机制。它发现流量来源于 Cloudflare 代理,且端口对不上。我们需要直接修改它的核心配置文件:

- 找到你刚才映射出的

./mesh_data文件夹,打开里面的config.json进行编辑。 - 找到

"settings"区块和"domains"区块,重点修改以下高亮标注的内容:

JSON

{

"$schema": "https://raw.githubusercontent.com/Ylianst/MeshCentral/master/meshcentral-config-schema.json",

"settings": {

"ignoreWebsocketOrigin": true, // 强制忽略来源端口校验

"trustedProxy": "Cloudflare", // 信任 Cloudflare 的代理头

"aliasPort": 8443, // 声明外网端口

"cert": "mc.yourdomain.com", // 【关键】修改为你的真实域名

"port": 443,

"WebRTC": true, // 确保开启 WebRTC

// ... 其他保持默认不变 ...

},

"domains": {

"": {

"certUrl": "https://mc.yourdomain.com:8443", // 【关键】强制绑定完整的外部带端口 URL

"NewAccounts": true,

// ... 其他保持默认不变 ...

}

}

}

修改并保存后,重启 MeshCentral 容器。按下 Ctrl+F5 刷新网页,你就能顺利进入令人兴奋的“上帝视角”管理后台了!

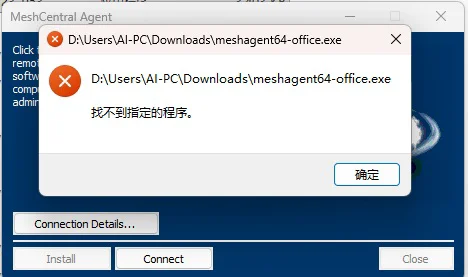

第四步:安装 Windows 被控端代理(解决秒删问题)

进入后台后,新建一个设备组,点击“添加代理”,下载专用的 Windows .exe 安装包。

⚠️ 经典踩坑警告:安装包“找不到指定的程序” 由于 Agent 具有底层的远程控制权限,且由你的服务器动态生成,Windows 11 自带的安全中心(Windows Defender)或第三方杀毒软件极容易将其误判为木马,并在你双击解压的瞬间将其“秒删”。

正确安装姿势:

- 临时关闭 Windows 安全中心的“实时保护”(或退出杀毒软件)。

- 重新下载 Agent 安装包,右键选择“以管理员身份运行”,点击 Install。

- 加入白名单: 安装成功后,立刻去 Windows 安全中心的“排除项”中,将

C:\Program Files\Mesh Agent整个文件夹添加进去。 - 恢复开启“实时保护”。

此时回到网页后台,你会发现那台 Windows 电脑已经乖乖上线,随时等待你的差遣!

安全尾声

当你成功注册并跑通了整套流程后,请务必回到 Docker 的环境变量中(或 config.json 里),将 ALLOW_NEW_ACCOUNTS 改为 false,然后最后重启一次容器。这能彻底防止外网访客顺藤摸瓜注册账号蹭你的服务器。

这套方案兼顾了私密性、流畅度和零成本(无需购买公网 IP 或云服务器)。无论是网管进行集中维护,还是极客管理家里的多台电脑,都能获得极其优雅的体验。

常见问题解答 (FAQ)

Q1:MeshCentral 相比 Windows 自带的 RDP 远程桌面,优势在哪里?

A: RDP 适合“独占式”的日常办公,画质和流畅度无可挑剔,但要求局域网直连或借助虚拟局域网(如 Tailscale),且连接时被控端的物理屏幕会被强制锁屏。 MeshCentral 的核心优势是**“集中化与后台静默管理”**。它可以穿透复杂的内网,在一个网页里同时监控几十台设备的运行状态。最强大的地方在于,你可以直接在后台静默传输文件、执行 CMD 脚本,完全不会打扰正在使用那台电脑的人,非常适合批量运维和提供远程技术支持。

Q2:把控制面板暴露在公网上,会不会被黑客攻击?安全吗?

A: 只要配置得当,安全性是非常高的。首先,经过 Cloudflare 的代理,你的家庭真实 IP 已经被完全隐藏,抵御了绝大部分的端口扫描和 DDoS 攻击。其次,本文教程中特别强调了在注册完首个账号后,将 ALLOW_NEW_ACCOUNTS 设为 false 关闭开放注册。 为了达到企业级安全,强烈建议登录后台后,在“我的账户”设置中开启两步验证(2FA),绑定类似 Google Authenticator 的验证器,这样即使密码泄露,别人也无法登录你的控制台。

Q3:为什么我连接远程桌面时,画面有些卡顿或者延迟较高?

A: 请检查 WebRTC 是否成功建立连接。在 MeshCentral 的远程桌面界面上方,如果显示的是 WebRTC,说明是点对点直连(或高质量通道),非常流畅;如果显示的是 WebSocket,说明 WebRTC 穿透失败,流量被迫全部通过你的内网服务器中转。 此外,中转模式下的流畅度极大地取决于你家庭宽带(运行 Docker 的那台服务器)的上行带宽,以及 Cloudflare 节点的连通性。如果平时主要在局域网内使用,可以直接通过内网 IP 访问面板,速度起飞。